반응형

| * 방화벽 작업 # 방화벽 즉시 중단 systemctl stop firewalld # 부팅 시 자동 실행 방지 (선택 사항) systemctl disable firewalld # 상태 확인 (Active: inactive 인지 확인) systemctl status firewalld |

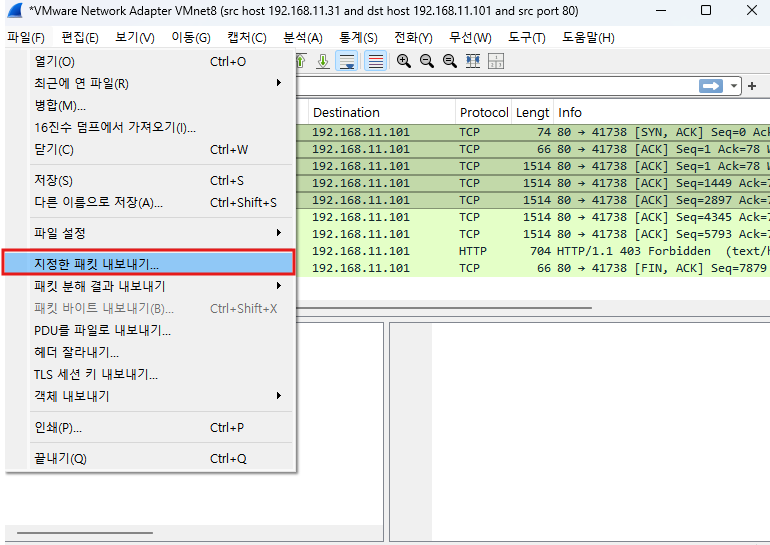

| 서버: 192.168.11.31서버, 192.168.11.101서버를 만들고 이 둘의 패킷을 서로 주고 받는 걸 알아야 함 게이트웨이: 2로 통일 1. 칼리 리눅스 ip: 192.168.11.201 (이 서버로 통일) 칼리 리눅스 세팅 nmtui 로 진행 # 1. ens160(내가 설정하면됨)에 IP 주소 직접 할당 sudo ifconfig eth0 192.168.11.201 netmask 255.255.255.0 up # 2. 게이트웨이(대문) 설정 sudo route add default gw 192.168.11.2 eth0 # 3. 설정 확인 ip addr show ens160 서버 31,101은 아직 칼리 리눅스가 처음이라 rocky 리눅스로 만들었음 서버 31(웹서버) 4. nmtui에서 ip, 게이트웨이, dns 설정 (192.168.11.31/192.168.11.2/192.168.10.11,8.8.8.8) 서버 101(클라이언트서버) 5. nmtui에서 ip, 게이트웨이, dns 설정 (192.168.11.101/192.168.11.2/192.168.10.11,8.8.8.8) 서로 ping 가는지 확인하기 6. 31 서버 1) sudo dnf install -y httpd (아파치 설치) 2) sudo systemctl start httpd 3) sudo systemctl status httpd 실제 인터넷 7. http://192.168.11.31 (아파치 서버 잘 돌아가고 있는지 확인) 실제 컴퓨터(와이어샤크) 8. src host 192.168.11.31 and dst host 192.168.11.101 and src port 80 --> 와이어 샤크에 캡쳐 필터에 입력 웹 서비스 실습에서 **"80번 포트 패킷"**을 보라고 하는 이유는, 서버가 클라이언트의 요청을 받아서 실제 웹 데이터(HTML 등)를 보내주는 과정을 확인하기 위해서 요청(101 → 31): "저기요, 홈페이지 좀 주세요." (이때는 목적지 포트가 80) 응답(31 → 101): "네, 여기 80번 포트를 통해서 데이터를 보냅니다!" (이때가 바로 src port 80) 101서버 9. curl 192.168.11.31 을 입력 하면 와이어 샤크로 패킷이 전송 된다  실제 인터넷(와이어샤크) 10. 5개 패킷만 보고 싶다면? 1) 빨간색 아이콘 모양 클릭(정지) - Shift 키로 5개 패킷만 드래그 2) 지정한 패킷 내보내기 클릭 3) 파일 이름 수정 - 저장 하면 됨 |