반응형

네트워크 스캐너 종류와 특징

| 1. fping(생존 확인) - 용도: 여러 IP의 생존 여부(Ping)를 동시에 빠르게 확인 - 특징: 일반 ping보다 속도가 압도적이며, 대역대 스캔에 최적화됨 2. hping3 (패킷 조립) - 용도: TCP/UDP/ICMP 패킷을 사용자 정의(플래그 설정 등)로 직접 제작해 전송 - 특징: 특정 포트 스캔, 방화벽 규칙 테스트, 정밀한 공격 시뮬레이션에 사용 3. nmap (종합 진단) - 용도: 열린 포트 탐색, 서비스 버전 및 OS 식별, 취약점 분석 - 특징: 네트워크 보안 진단의 표준 도구로, 가장 다양하고 강력한 기능을 제공 |

리시버에서 캐쉬를 버퍼에 저장 하는 이유

hping3

| 다양한 패킷을 생성할 수 있음 hping3 option target_ip # hping3 -1 192.168.11.17 # hping3 -S -p 80 192.168.11.17 # hping3 -S --flood -p 80 192.168.11.17 # hping3 -S -p 80 -s 12345 192.168.11.17 # hping3 --udp-p 53 192.168.11.17 |

| 옵션 | 의미 | 설명 |

| -1 | ICMP | Ping 테스트와 유사하게 ICMP 패킷 전송 |

| -S, -A, -F, -R | TCP Flags | SYN, ACK, FIN, RST 플래그를 직접 지정 |

| --udp | UDP 모드 | TCP 대신 UDP 패킷을 전송 |

| -p / -s | Port | -p는 목적지(dst) 포트, -s는 출발지(src) 포트 지정 |

| -c | Count | 보낼 패킷의 개수 지정 |

| --flood | Flooding | 응답을 기다리지 않고 최대한 빠르게 패킷 투하 (부하 테스트용) |

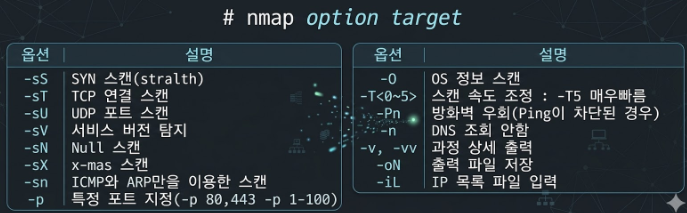

nmap

| 네트워크 스캐너이자 보안 감사 도구로 IP 또는 도메인을 대상으로 열려 있는 포트, 서비스, 운영 체제, 버전, 취약점 등을 탐지 할때 사용 # nmap option target |

| 예시들 # nmap 192.168.11.100 TCP - 기본 포트 스캔 # nmap -sN 192.168.11.100 - 아무 플래그도 설정 안 함 # nmap - sX 192.168.11.100 - FIN, PSH, URG 플래그를 모두 켬 # nmap -p 80,443 192.168.1.100 - 웹 서비스 포트만 확인 |

실습 하기

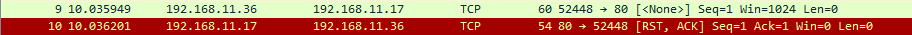

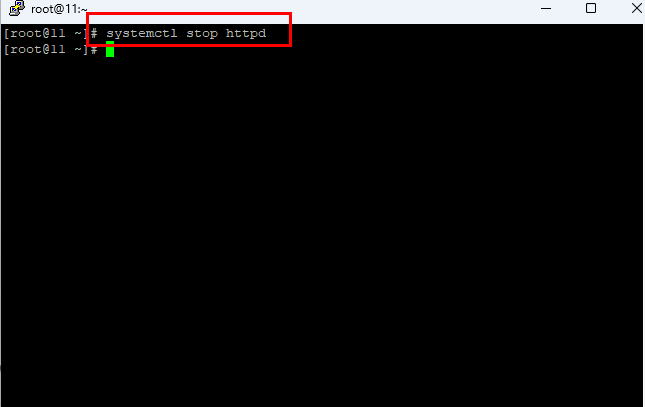

| 기술 실습: nmap 이용한 Stealth(Null) 스캔 분석 이번 실습은 공격자가 직접 대상 서버에 특수 패킷(Null)을 던지고, 공격 대상 서버가 스위치와 주고받는 응답을 와이어샤크라는 도청 도구를 통해 실시간으로 가로채 분석하는 스니핑(Sniffing) 과정을 재현한 것 공격 대상(192.168.11.17): 웹 서버가 설치되어 있음 80번(또는 8888번) 포트를 열고 닫으며 실습을 진행할 것임 공격자(192.168.11.36): nmap 도구를 사용하여 특수 패킷을 제작해 보냄 분석기(192.168.11.7)(Windows) - 와이어샤크를 통해 둘 사이의 패킷을 훔쳐봄  1. 공격 대상 서버 포트 열기 # systemctl start httpd 2. 와이어샤크 세팅 하기  캡쳐창에 host 192.168.11.17 / VMware Network Adapter VMnet8 입력 하면 해당 IP와 통신하는 패킷만 화면에 필터 하여 보여준다  # nmap -sN -p 80 192.168.11.17 * nmap: 네트워크 보안 진단 및 포트 스캔을 위한 업계 표준 오픈 소스 도구 * sN(TCP Null Scan): 이 명령어의 핵심임.TCP 헤더의 **6개 플래그(URG, ACK, PSH, RST, SYN, FIN)를 모두 0(Off)**으로 설정하여 패킷을 보냄 * -p 80 특정 포트번호를 지정함. 여기서는 웹 서비스의 기본 포트인 80번만 정밀하게 검사하겠다는 뜻 * 192.168.11.17: 스캔 대상(Target)의 IP 주소 3. 패킷 상세 분석하기 공격 시작: 공격자가 대상의 80번 포트로 아무 플래그가 없는 Null 패킷[<None>]을 보냄 * Len=0은 데이터 없이 헤더만 보냈다는 뜻이며, 6개의 주요 플래그가 모두 0인 상태를 나타냄 즉각 응답: 대상이 받자마자 [RST, ACK]를 보냄 * RST (Reset):" 연결을 초기화하겠다(거절)"는 강력한 신호 * ACK (Acknowledgment): "너가 보낸 9번 패킷은 잘 받았지만, 연결은 안 돼"라는 응답 확인 4. 정리 와이어샤크의 상세 분석(Packet Details) 결과, 공격자가 보낸 Null 패킷에 대해 대상 서버가 RST(Reset) 플래그를 세워 응답한 것을 확인할 수 있었다. 이는 RFC 793 표준에 따라 닫힌 포트가 비정상적인 패킷을 받았을 때 수행하는 전형적인 동작이며, 이를 통해 해당 포트가 활성화되지 않았음을 확신할 수 있다 |

'Infra & Security Eng > Network & Security' 카테고리의 다른 글

| 신뢰성 있는 통신의 핵심, TCP 헤더(Header)의 9가지 주요 필드 완벽 정리 (0) | 2026.03.11 |

|---|---|

| ARP 스푸핑을 이용한 Telnet 평문 패킷 스니핑 및 계정 탈취 분석 (0) | 2026.03.11 |

| ICMP 정의, 역할, 헤더 구조, ICMP Redirect의 동작과 한계, 공격 필수 조건 (0) | 2026.03.10 |

| 서버 주요 포트 번호와 포트 스캔(Scan) 유형 총정리 (0) | 2026.03.09 |

| John the Ripper 설치, 패스워드 크랙, 크랙 해석 하기 (0) | 2026.03.09 |